استعراض حِزَم برمجيات المصدر المفتوح الصغيرة والشهيرة في مقالات سورس فورج

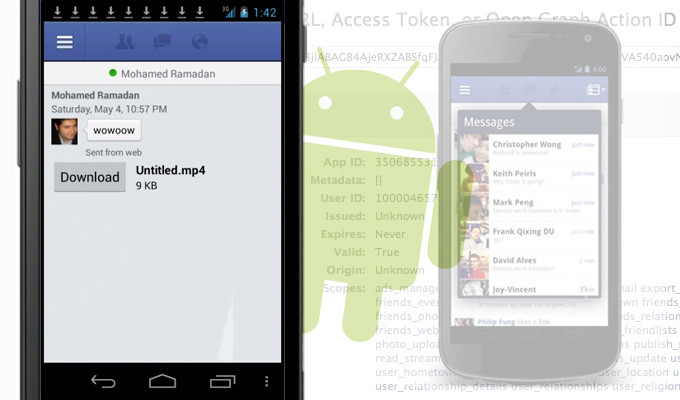

تتراوح تحميلات المشاريع مفتوحة المصدر من 100,000 إلى مليون مرة، مما يُعد تقدمًا ملحوظًا وهائلًا، ومع الإمكانية المتوفرة من خلال النص المصدري المفتوح للتدقيق، قد تفكر في البحث عن أي